Google Project Zero的网络安全研究员发现,微软在6月份推出的安全性更新并没有完全堵上一个Windows的高危漏洞,目前仍然可以通过一些调整来对其加以利用。

在5月份的时候,这个原本CVE代号为CVE-2020-0986(现在为CVE-2020-17008)的高危提权漏洞以及另一个关于IE的漏洞两者结合起来可以容许攻击者远程执行任意代码,而那时候的确是有黑客组织利用这两个零日漏洞来发起攻击。

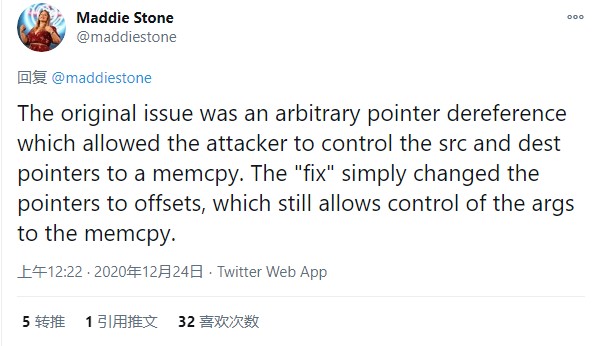

发现CVE-2020-17008依然可以被人利用的安全研究员Maddie Stone表示,攻击者现在可以透过发送一个变量来提升Windows内核特权,而不是像原本那样需要发送指针(Pointer)来达成。微软的安全更新之所以不能生效,是因为它只是把指针变成了变量,所以该功能的参数依旧可以被调整。

Maddie Stone在一份简报中解释了如何触发这个漏洞。而为了证明这个漏洞在微软上次的更新后依然可用,她在报告中也放出了改编自原本卡巴斯基的PoC代码,以及如何运行的说明。

微软在9月24日已经收到了关于这个漏洞可以被重新利用的报告,在一天后确认了这个问题。原本微软计划在今年11月时放出一个更新来解决这个漏洞,但是在试验过程中又发现了其他问题,因此只好把更新推迟到2021年1月12是,也就是接下来的补丁星期二推出。

Google Project Zero对于漏洞的公开期限为90天,如果相关机构/人员可以保证在这之后的14内可以推出补丁更新的话,也可以在90天的基础上再推迟14天。由于微软表示不能在1月6日前推出相关的补丁更新,因此截止日期都无法满足。

超能网友研究生 2020-12-24 10:10 | 加入黑名单

该评论年代久远,荒废失修,暂不可见。

支持(4) | 反对(0) | 举报 | 回复

1#